TOPOLOGIES RESEAUX

La topologie est une

représentation spatiale d'un réseau. Cette représentation peut être considérée

de deux manières :

-du point de vue de l'emplacement du matériel (postes, dispositifs

de connexion …), on parle alors de topologie physique.

-du point de vue du parcours de l'information entre les

différentes stations, on parle alors de topologie

logique.

I-TOPOLOGIES PHYSIQUES

1-Topologie

en bus

C’est une

ancienne topologie aujourd’hui peu utilisée. Elle consiste à relier tous les

ordinateurs à une même ligne de transmission (bus) par l’intermédiaire souvent

des câbles coaxiaux.

Fig. 17

Inconvénients :

- une lenteur

assez importante

-une

vulnérabilité en cas de panne. En effet, si l’une des connexions est en panne

le réseau ne fonctionne plus.

2-Topologie

en étoile.

C’est la

topologie la plus utilisée aujourd’hui. Les ordinateurs du réseau sont reliés

un système matériel central appelé concentrateur (hub en anglais) par l’intermédiaire des câbles (RJ-45 le plus

souvent), qui assure la communication entre les différentes jonctions. C’est un

réseau disposant de bonnes capacités et avec lequel si un câble reliant un

ordinateur à un hub lâche, le réseau n’est pas paralysé. Le point sensible de

ce type de réseau est le concentrateur, car sans lui plus aucune communication

entre les ordinateurs du réseau n'est possible.

Fig.

18

Fig.

18

Inconvénients :

-coût élevé

-lorsque le hub

tombe en panne, tout le réseau est paralysé.

3-Topologie

en anneau

Dans un réseau

possédant une topologie en anneau, les ordinateurs sont situés sur une

boucle et communiquent chacun à son tour.

Fig.19

Fig.19

Les ordinateurs d'un réseau en anneau ne sont pas toujours reliés en « boucle

», Ils peuvent aussi être connectés à un répartiteur

appelé MAU, (Multistation Access Unit) qui va gérer la communication entre les ordinateurs

reliés en allouant à chacun d'eux un « temps de parole ».

Fig. 20

Fig. 20

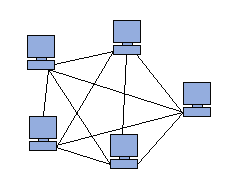

4- Topologie maillée

Une

topologie maillée correspond à plusieurs liaisons point à point. Une unité

réseau peut avoir (1, N) connexions point à point vers plusieurs autres unités.

Chaque

terminal est relié à tous les autres.

Inconvénient : le nombre de liaisons

nécessaires devient très élevé

Fig.21

Fig.21

II-TOPOLOGIES

LOGIQUES

2-Topologies

logiques

La topologie logique, par opposition

à la topologie physique, représente la façon dont les données transitent dans

les lignes de communication.

2.1-Modes

d’accès à un média d’un réseau informatique

Dans un réseau, les informations

circulent d’un ordinateur à un autre. Généralement, deux modes d’accès sont

utilisés : accès par diffusion et accès à jeton.

a-Accès

par diffusion (broadcast) :

Dans ce mode d’accès, chaque ordinateur du

réseau envoie ses données à tous les autres postes du réseau sans tenir compte

d’une quelconque priorité sur les machines. Ainsi, les stations n'ont pas à

respecter un certain ordre pour utiliser le réseau ; il s'agit d'une méthode de

type " premier arrivé, premier servi «. Il peut avoir collision (choc) si deux postes

commencent à émettre au même instant. Dans ce cas, les

machines qui entrent en collision interrompent leur communication et attendent

un délai aléatoire, puis la première ayant passé ce délai peut alors réémettre.

b-

Accès à jeton :

Dans ce mode

d’accès, c’est un jeton (un paquet de données) circulant en boucle d’un

ordinateur à un autre, qui détermine quel ordinateur a le droit d’émettre des

informations :

-Lorsqu’un ordinateur est en possession du jeton, il

peut émettre pendant un temps déterminé, après lequel il remet le jeton à

l’ordinateur suivant.

-Si le poste n’a pas d’informations à émettre, il

passe le jeton au poste suivant, ainsi le processus est répété.

2.2-Principales

topologies logiques

Les topologies logiques les

plus courantes sont : Ethernet,

Token Ring

et FDDI

2.2.1-Ethernet

Présentation : C’est un standard de transmission des données

pour réseau local utilisant le mode d’accès par diffusion.

Principe de

fonctionnement :

Toutes les machines d’un réseau Ethernet

sont connectées à une même ligne de transmission et chaque machine est

autorisée à émettre sur cette ligne à n’importe quel moment. Cependant si deux

machines émettent simultanément, il y aura collision c.-à-d. plusieurs trames

de données se trouvent sur la ligne au même moment.

Dans le cas des réseaux de données

câblées, les logiciels et le matériel sont connectés localement à l’aide de la

technologie Ethernet. Elle permet un échange de données entre les participants

connectés localement. Le réseau Ethernet est la technologie de réseau câblé la

plus répandue, en particulier dans les réseaux d’entreprises et domestiques et

constitue bien souvent la base d’un réseau intranet.

Topologies physiques

associées :

-topologie

en bus

-topologie

en étoile

Quelques

topologies Ethernet :

-10Base

5 : débit de 10Mb/s’utilise le câble coaxial en bande de base, longueur maximale

par segment de 500m. C’est la version d’origine d’Ethernet.

-10BaseT :

utilise la paire torsadée

-100BaseFX

: permet d’obtenir un débit de 100Mb/s en utilisant la fibre optique.

-1000Base

T : Utilise la double paire torsadée de catégorie 5 et permet d’obtenir un

débit d’un Gigabit par seconde.

2.2.2-Token Ring

Présentation :

C’est une technologie d’accès au réseau

basé sur le principe de la communication au tour à tour.

Principe de

fonctionnement :

Chaque

ordinateur du réseau a la possibilité de « parler » à son tour. Elle

utilise le mode d’accès à jeton. Le droit d’émettre est matérialisé par une

trame particulière « le jeton ou Token ».

Celui-ci court-circuite en permanence le réseau. Une station qui reçoit le

jeton peut émettre une ou plusieurs trames.

Topologie physique

associée :

-réseau

en anneau

2.2.3-FDDI (Fiber

Distributed Data Interface).

Avec cette technologie, les données

transitent par la fibre optique.

Remarque

Il

n’y a pas de relation directe entre la topologie physique et la topologie

logique, par exemple, un réseau peut être considéré comme appartenant à une

topologie en étoile, du point de vue physique, alors qu’en réalité il

appartient à une topologie en anneau, du point de vue logique.

EXERCICES

CONTROLE

DES CONNAISSACES

1) Quel est l’inconvénient

majeur de la topologie maillée ? Justifier.

2) Donner et expliquer les

deux topologies qui décrivent les manières avec lesquelles on présente un

réseau.

3) Quel est le principe de

la méthode d’accès à jeton ?

4) Quelle est la méthode

d’accès utilisée par Ethernet ?

Expliquer le principe de la

communication :

5) Quels sont les

inconvénients et les avantages d’un réseau en étoile ?

6) Quels sont les inconvénients

et les avantages d’un réseau en bus ?

EXERCICE I :

1-Définir : topologie réseau,

2- Cite 02 topologies physiques et 02

topologies logiques.

3- Cite 02 modes d’accès aux données

dans les réseaux.

4- Selon leur

rayon d’action (distance), classer les réseaux ci-dessous par ordre

décroissant : WAN, LAN, MAN

5-Répondre par vrai ou faux

a-

Le

WIFI est un réseau informatique sans fil.

b-

Dans

un réseau informatique dont la topologie est en étoile, on utilise un

concentrateur (hub) pour interconnecter les ordinateurs.

c-

L’imprimante

est un matériel qui peut être partagé dans un réseau informatique.

EXERCICE II :

1. La

technologie Ethernet utilise un mode d’accès :

a)

à jeton

b)

par diffusion

c)

unidirectionnel

2. Pour

un réseau Ethernet, une collision (choc) se produit lorsque :

a) Deux

jetons se rencontrent

b) Deux

postes émettent au même instant

c)

l’administration du réseau est inefficace.

3. Un

réseau Token ring

a)

est généralement caractérisé par une topologie linéaire

b)

utilise la direction de collision comme méthode d’accès

c)

se base de la priorité des machines sur le réseau

EXERCICE III :

Compléter

le paragraphe suivant avec les mots correspondants.

Un

………………. informatique est constitué d'ordinateurs

………………… entre eux grâce aux équipements de connexion (câblage, cartes réseau,

ainsi que d'autres équipements permettant d'assurer la bonne circulation des

données). On distingue la topologie …………………..

(Configuration spatiale, visible, du réseau) de la topologie logique. La

topologie ………………….représente la façon dont

les…………………….. transitent dans les câbles. Les

topologies logiques les plus courantes sont …………, ………………..,

…………… (Fiber Distributed Data Interface : fibre

optique) .

EXERCICE IV : Quel est l’intrus

1-Bus ;

étoile ; boucle ; Ethernet ; maillé.

2-Ethernet; FDDI;Token

ring; ATM ; broadcast.

3-Réseau

2/3 ; Réseau 3/3 ; Réseau égal à égal ; réseau N-tiers.

CORRIGES

CONTROLE DES CONNAISSACES

1-Il y a trop de lignes.

2-Topologie physique et topologie logique.

3- Dans ce mode d’accès, c’est

un jeton (un paquet de données) circulant en boucle d’un ordinateur à un autre,

qui détermine quel ordinateur a le droit d’émettre des informations :

-Lorsqu’un ordinateur est en possession du

jeton, il peut émettre pendant un temps déterminé, après lequel il remet le

jeton à l’ordinateur suivant.

-Si le poste n’a pas d’informations à

émettre, il passe le jeton au poste suivant, ainsi le processus est répété.

4-Accès par diffusion.

Dans ce mode d’accès, chaque ordinateur du réseau envoie ses données

à tous les autres

postes du réseau sans tenir compte d’une quelconque priorité sur

les machines. Ainsi, les stations n'ont pas à respecter un certain ordre pour

utiliser le réseau ; il s'agit d'une méthode de type " premier arrivé, premier servi ".Il peut avoir collision (choc) si deux postes commencent à émettre au même

instant. Dans ce cas, les machines qui entrent en collision interrompent leur

communication et attendent un délai aléatoire, puis la première ayant passé ce

délai peut alors réémettre.

5 Avantages :

-Possibilité d’évolution

-Si un poste a des problèmes, le reste du

réseau ne souffre pas.

Inconvénients :

-coût élevé

-lorsque le hub tombe en

panne, tout le réseau est paralysé.

6-Avantages :

-coût moins élevé

Inconvénients :

-Lorsqu’un poste est en panne,

tout le réseau est paralysé.

EXERCICE I :

1- La topologie est une représentation spatiale d'un réseau.

2- 02 topologies physiques :bus, etoile,mailee…

02 topologies logiques :Etherner, token ring, fddi…

3- Par diffusion (broadcast)

et par jeton(token)

4-

WAN, MAN, LAN

5-

-a :Vrai

-b :vrai

-c :vrai

EXERCICE II :

1.b

2.b

3.c

En ordre : réseau, relies, physique, logique,

données, Ethernet, token ring, fddi

EXERCICE IV : Quel est

l’intrus

1-Ethernet .

2-

broadcast.

3-

Réseau égal à égal ;.