RESEAUX INFORMATIQUES

Plan du cours (cliquez sur un lien pour aller directement à la partie qui

vous intéresse)

I-TYPES DE

RESEAUX

II-ARCHITECTURES

RESEAUX

III-TOPOLOGIES

RESEAUX

IV-EQUIPEMENTS

RESEAUX

V-PROTOCOLES RESEAUX VI-ADRESSES IP VII-CLASSES

DES ADRESSES

VIII- MISE EN PLACE D’UN

RESEAU LOCALIX-INTRANET, EXTRANET OU

INTERNET

X-EXERCICES

DEFINITIONS

· Un réseau informatique est un ensemble

d’équipements informatiques reliés entre eux pour échanger des informations.

· On appelle nœud un composant qui fait

partie d’un réseau. Il peut être un ordinateur ou tout autre équipement du

réseau situé à l’extrémité d’une connexion, ou à une intersection de plusieurs

connexions.

· Un serveur dans un réseau est un

ordinateur très puissant qui fournit des services aux autres ordinateurs dits

clients. Les services peuvent être des programmes tournant sur le serveur, les

autres ordinateurs du réseau peuvent accéder à ces services en se connectant

sur ce dernier.

Avantage

des réseaux:

Un réseau

permet:

- La

communication de plusieurs ordinateurs entre eux (ou de plusieurs

personnes entre elles).

- Le partage des

données et des applications. Dans un réseau constitué de plusieurs

machines, on peut copier un fichier d’une machine à une autre sans se

déplacer.

· Le partage des ressources matérielles

(imprimantes, modem, scanner etc.). Plusieurs machines en réseau peuvent

utiliser une seule et même imprimante sans la déplacer.

· Une communication plus facile, rapide et

moins coûteuse.

- L’unicité de

l’information (le réseau permet de mettre à jour tous les ordinateurs le

constituant à partir d’un seul poste).

- Une

organisation plus efficace du travail et donc une meilleure productivité

car il y a réduction des pertes de temps liées aux déplacements.

Inconvénients des

réseaux:

· Coût élevé: La mise en place d’un

réseau nécessite des équipements supplémentaires (câbles; modem, routeurs

etc.)

·

Propagation des virus

informatiques: Lorsqu’un poste du réseau est infecté par un virus, les

autres postes le sont également.

TYPES DE RESEAUX

Le

support de communication utilisé permet d’envisager deux grands types de

réseaux:

· Lorsque les données numériques sont

échangées à l’aide de câbles, on a des réseaux filaires ou réseaux câblés.

· Lorsque par contre elles sont échangées

à l’aide des ondes radios ou satellitaires, on a des réseaux sans fil ou

Wireless Network

<3 class=MsoNormal style='text-align:justify;line-height:normal'>

Les réseaux

filaires

Définition

Ce

sont des réseaux qui utilisent pour support de communication des câbles.

Catégories de réseaux filaires

Selon

l’étendue géographique, c’est-à-dire la taille du réseau, on distingue les

réseaux PAN, LAN, MAN et WAN.

· PAN : Personal Area Network ou réseau

individuel

C'est

un réseau constitué autour d'une personne (de l'ordre de quelques mètres).Le

but principal de ce type de réseau est de relier des périphériques à une unité

centrale câblée ou de connecter deux ou trois machines très peu éloignées

(quelques mètres seulement)

Exemple

: un

ordinateur de bureau et un ordinateur de poche.

·

Réseau LAN

Le réseau LAN (local area network) est un réseau local. Les ordinateurs sont

reliés par l’intermédiaire des câbles dans une petite zone géographique (une

centaine de mètres). C'est le type le plus commun des réseaux trouvés.

Exemples

: laboratoire d'informatique du lycée, réseau dans un même bâtiment ou dans une

même entreprise.

·

Réseau MAN

Le réseau MAN (Metropolitan area network ou réseau métropolitain) permet de

connecter plusieurs LAN proches entre elles. Il relie des ordinateurs situés

dans le même secteur géographique à l'échelle d'une ville (LAN + LAN, entreprise

+ entreprise).C'est une collection des réseaux locaux.

·

Réseau WAN

Le

réseau WAN (Wide Area Network qui signifie réseau étendu) permet de connecter

plusieurs LAN éloignés entre eux ou qui relie des réseaux locaux et

métropolitains entre eux. Un réseau étendu peut être réparti dans tout un pays

ou dans plusieurs pays du monde.

Exemple:

Internet

Les réseaux sans fils

Définitions

· Un réseau sans fil est un réseau dans

lequel les machines participantes ne sont pas raccordées entre elles par un

médium physique tel que le câble. La transmission des données se fait par des

ondes hertziennes (radio, infrarouge).

· La portée ou zone de couverture d’un

réseau est la distance à laquelle on peut capter ce réseau sans difficultés.

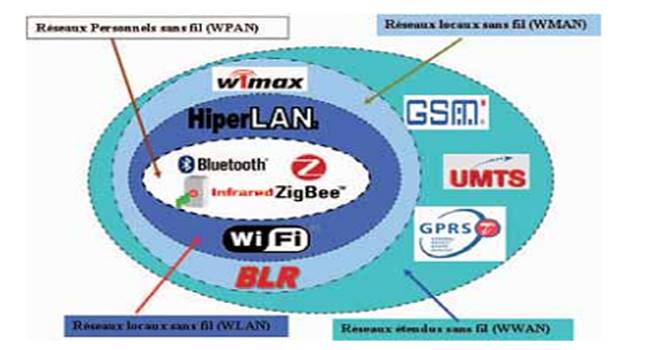

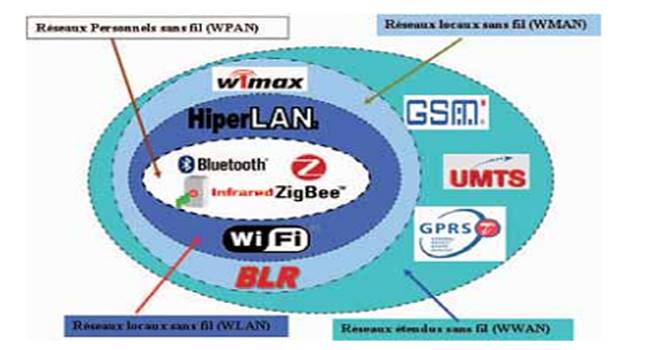

Catégories des réseaux sans fil

Tout comme les réseaux câblés, il y a lieu de

faire la distinction entre différents types de réseaux sans fils en se basant

sur la zone de couverture désirée:

a. WPAN: Wireless Personal Area Network

Sont classés dans cette catégorie les réseaux

sans fil de faible portée (quelques dizaines de mètres tout au plus).

b. WLAN: Wireless Local Area Network

Cette catégorie comprend les réseaux sans fil

offrant une zone de couverture correspondante à un réseau local d'entreprise,

soit environ 100 mètres. Le but de ce réseau est d'interconnecter différentes

machines qui sont situées sur un périmètre géographiquement restreint,

semblable aux réseaux fixes de type LAN.

c. WMAN: Wireless Metropolitan Area Network

Sont inclus dans cette catégorie les réseaux

offrant une couverture comparable à un

Campus

scolaire ou un quartier d'une ville. Le but de ce réseau est d'interconnecter,

divers réseaux câblés ou réseaux sans fil, se trouvant sur un même campus ou

dans un même quartier.

d. WWAN: Wireless Wide Area Network

On regroupe dans cette famille les réseaux

étendus sur une zone de couverture de plusieurs kilomètres. On utilise parfois

le terme « réseau cellulaire mobile » pour parler de cette catégorie.

Avantages et Inconvénients des réseaux sans fils

· Avantages des réseaux sans fils par

rapport aux réseaux filaires:

-Absence

des travaux de câblage

-Mobilité

-Déménagement

facile

-Evolution

facile

· Inconvénients des réseaux sans fils par

rapport aux réseaux filaires:

-Obligation

de respect des règlementations

-Sensibilité

aux interférences

-Franchissement

des obstacles

-Difficultés

de la propagation du signal

ARCHITECTURES RESEAUX

Il

existe différentes architectures des réseaux: les réseaux poste à poste

(P2P)et les réseaux Client/Serveur.

Architecture poste à poste ou égal à égal

|

Dans une architecture d'égal à égal

(peer to peer, notée P2P), les ordinateurs reliés

entre eux ont une «fonction» égale sur le réseau. Chaque ordinateur

est indépendant, tout en fournissant des ressources aux autres, il reçoit des

ressources des autres.

a.

Avantages de l'architecture poste à poste

· simple à mettre en œuvre

· coût réduit.

b.

Inconvénients des réseaux poste à poste

· Administration du réseau:

difficile car système non centralisé.

· sécurité: difficile à assurer,

compte tenu des échanges transversaux.

|

Architecture poste à poste

|

Architecture Client/serveur

|

Elle est organisée avec des postes serveurs

qui fournissent des services aux postes clients. Les services sont des programmes qui fournissent des

données telles que l’heure, pages web, fichiers, etc. Ils sont exploités par

des programmes, appelés programmes clients, s'exécutant sur les

machines dites clientes.

a.

avantages de l'architecture client/serveur

· administration: facile

puisqu’elle se fait au niveau du serveur.

· sécurité : l'application d'une

stratégie de sécurité est plus facile à mettre en œuvre vu que le nombre de

point d'accès est limité.

· un réseau évolutif: grâce à cette

architecture il est possible de supprimer ou de rajouter des clients sans

perturber le fonctionnement du réseau et sans modification majeure.

|

Architecture

client/serveur

|

b.

Inconvénients de l'architecture client/serveur

· Etant donné que tout le réseau est

articulé autour du serveur, sa mise hors service engendre la paralysie de tout

le réseau.

· En plus, l'implémentation d'un réseau

client/serveur entraîne un coût élevé et demande un personnel qualifié pour

l'administrer

c.

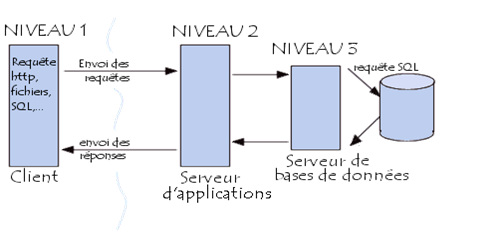

Niveaux de l’architecture client/serveur

L’architecture Client/serveur présente une

hiérarchie à plusieurs niveaux:

-Une

architecture à deux niveaux ou architecture 2/3 est un environnement

client/serveur où le client demande une ressource au serveur qui la fournit à

partir de ses propres ressources. Pour le réseau 2-tier, l’utilisateur est

connecté directement au serveur de la base de données.

Architecture

à 2 niveaux

Architecture

à 2 niveaux

-Une

architecture à trois niveaux ou architecture3/3 ajoute un niveau supplémentaire

à l’architecture2/3, permettent de spécialiser les serveurs dans une tâche

précise, ce qui donne un avantage de flexibilité, de sécurité et de

performance. Pour le réseau 3-tiers, l’utilisateur est connecté à un serveur

d’application (encore appelé midleware) qui est connecté à son tour au serveur

de la base de données. Le serveur d’application fournit la ressource mais

faisant appel à un autre serveur.

Le

serveur de données fournit au serveur d’application les données dont il a

besoin.

Architecture à 3 niveaux

-Une

architecture à N niveaux ou N–tiers n’ajoute pas encore de niveau

supplémentaire à l’architecture à 3 niveaux, mais introduit la notion des

objets qui offre la possibilité de distribuer des services entre les 3 niveaux

selon N couches qui permettant ainsi de spécialiser les serveurs d’avantage.

Attention:

tiers ici signifie niveaux ou étages en anglais!!

Remarques:

1-Administrer

un réseau, c’est l’organiser de façon qu’il fonctionne correctement et sans

incidents. Cette tâche est dédiée à un Administrateur Réseau, chargé du suivi

du Système Informatique, que ce soit au niveau de son fonctionnement, de son

exploitation que de sa sécurité.

2-La

sécurité du réseau peut être définie comme la protection des ressources du

réseau contre le piratage, la modification ou la destruction des données.

TOPOLOGIES RESEAUX

La topologie est une

représentation spatiale d'un réseau. Cette représentation peut être considérée

de deux manières :

-du point de vue de l'emplacement du matériel (postes,

dispositifs de connexion …), on parle alors de topologie physique.

-du point de vue du parcours de l'information entre les

différentes stations, on parle alors de topologie logique.

Topologies

physiques

Topologie

en bus

C’est une ancienne

topologie aujourd’hui peu utilisée. Elle consiste à relier tous les ordinateurs

à une même ligne de transmission (bus) par l’intermédiaire souvent des câbles

coaxiaux.

Topologie en bus

Inconvénients:

- une lenteur assez

importante

-une vulnérabilité en

cas de panne. En effet, si l’une des connexions est en panne le réseau ne

fonctionne plus.

Topologie en étoile

C’est la topologie la

plus utilisée aujourd’hui. Les ordinateurs du réseau sont reliés un système

matériel central appelé concentrateur (hub en anglais) par l’intermédiaire des

câbles (RJ-45 le plus souvent), qui assure la communication entre les différentes

jonctions. C’est un réseau disposant de bonnes capacités et avec lequel si un

câble reliant un ordinateur à un hub lâche, le réseau n’est pas paralysé. Le

point sensible de ce type de réseau est le concentrateur, car sans lui plus

aucune communication entre les ordinateurs du réseau n'est possible.

Topologie

en étoile

Topologie

en étoile

Inconvénients:

-coût élevé

-lorsque le hub tombe

en panne, tout le réseau est paralysé.

Topologie en anneau

Dans un réseau

possédant une topologie en anneau, les ordinateurs sont situés sur une boucle

et communiquent chacun à son tour.

Topologie en anneau

Topologie en anneau

Les

ordinateurs d'un réseau en anneau ne sont pas toujours reliés en « boucle »,

Ils peuvent aussi être connectés à un répartiteur appelé MAU,

(Multistation Access Unit) qui va gérer la communication entre les

ordinateurs reliés en allouant à chacun d'eux un « temps de parole ».

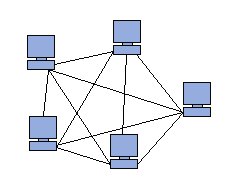

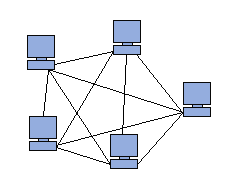

Topologie maillée

Une topologie maillée correspond à plusieurs

liaisons point à point. Une unité réseau peut avoir (1, N) connexions point à

point vers plusieurs autres unités.

Topologie maillée

Topologie maillée

Chaque terminal est relié à tous les autres.

Inconvénient: le nombre de liaisons nécessaires

devient très élevé

La topologie logique, par opposition à la topologie

physique, représente la façon dont les données transitent dans les lignes de

communication.

Modes d’accès à un média d’un réseau informatique

Dans un réseau, les informations circulent d’un

ordinateur à un autre. Généralement, deux modes d’accès sont utilisés:

accès par diffusion et accès à jeton.

a-Accès par diffusion (broadcast) :

Dans ce mode d’accès, chaque ordinateur du réseau envoie

ses données à tous les autres postes du réseau sans tenir compte d’une

quelconque priorité sur les machines. Ainsi, les stations n'ont pas à respecter

un certain ordre pour utiliser le réseau ; il s'agit d'une méthode de type

" premier arrivé, premier servi ".Il peut avoir collision (choc) si

deux postes commencent à émettre au même instant. Dans ce cas, les machines qui entrent en

collision interrompent leur communication et attendent un délai aléatoire, puis

la première ayant passé ce délai peut alors réémettre.

b- Accès à jeton :

Dans ce mode d’accès, c’est un jeton (un paquet de

données) circulant en boucle d’un ordinateur à un autre, qui détermine quel

ordinateur a le droit d’émettre des informations:

-Lorsqu’un ordinateur est en possession du jeton, il peut

émettre pendant un temps déterminé, après lequel il remet le jeton à

l’ordinateur suivant.

-Si le poste n’a pas d’informations à émettre, il passe

le jeton au poste suivant, ainsi le processus est répété.

Principales topologies logiques

Les topologies logiques les plus courantes sont:

Ethernet, Token Ring et FDDI

Ethernet

Présentation:C’est un standard de transmission des

données pour réseau local utilisant le mode d’accès par diffusion.

Principe de fonctionnement:

Toutes les machines d’un réseau

Ethernet sont connectées à une même ligne de transmission et chaque machine est

autorisée à émettre sur cette ligne à n’importe quel moment. Cependant si deux

machines émettent simultanément, il y aura collision c.-à-d. plusieurs trames

de données se trouvent sur la ligne au même moment.

Dans le cas des réseaux de

données câblées, les logiciels et le matériel sont connectés localement à

l’aide de la technologie Ethernet. Elle permet un échange de données entre les

participants connectés localement. Le réseau Ethernet est la technologie de

réseau câblé la plus répandue, en particulier dans les réseaux d’entreprises et

domestiques et constitue bien souvent la base d’un réseau intranet.

Topologies physiques

associées:

-topologie en bus

-topologie en étoile

Quelques topologies Ethernet:

-10Base 5: débit de

10Mb/s,utilise le câble coaxial en bande de base,longueur maximale par segment

de 500m. C’est la version d’origine d’éthernet.

-10BaseT: utilise la paire

torsadée

-100BaseFX:permet d’obtenir

un débit de 100Mb/s en utilisant la fibre optique.

-1000Base T:Utilise la

double paire torsadée de catégorie 5 et permet d’obtenir un débit d’un Gigabit

par seconde.

Token Ring

Présentation:

C’est une technologie d’accès au

réseau basé sur le principe de la communication au tour à tour.

Principe de fonctionnement:

Chaque ordinateur du réseau a la

possibilité de «parler» à son tour. Elle utilise le mode d’accès à

jeton.Le droit d’émettre est matérialisé par une trame particulière «le

jeton ou Token». Celui-ci court-circuite en permanence le réseau. Une

station qui reçoit le jeton peut émettre une ou plusieurs trames.

Topologie physique

associée:

-réseau en anneau

FDDI (Fiber Distributed Data Interface).

Avec cette technologie, les

données transitent par la fibre optique.

Remarque

Il n’y a pas de relation directe

entre la topologie physique et la topologie logique, par exemple, un réseau

peut être considéré comme appartenant à une topologie en étoile, du point de

vue physique, alors qu’en réalité il appartient à une topologie en anneau, du

point de vue logique.

EQUIPEMENTS RESEAUX

Les données peuvent être

transmises par câbles ou par les ondes hertziennes (onde radio, infrarouge).

Ø SUPPORTS PHYSIQUES

Connexion par câble

Les informations circulent dans

les câbles. Plusieurs types de câbles sont utilisés:

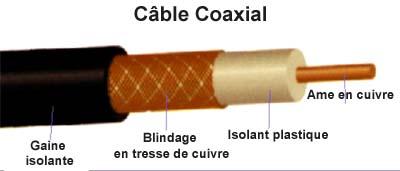

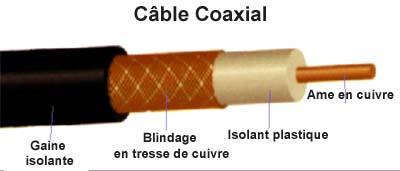

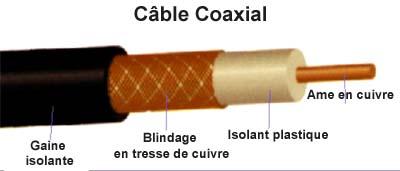

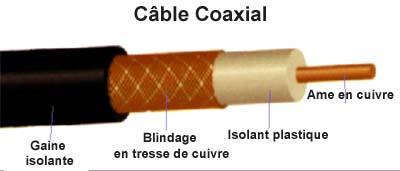

Le câble coaxial

Un câble coaxial est constitué d’un

fil de cuivre (appelé âme) enveloppé dans un isolant, puis d’un blindage

métallique tressé et enfin d'une gaine extérieure. Il est aussi utilisé pour le

câblage TV. Le câble coaxial est le type de support adapté au réseau MAN.

Câble coaxial

Le type de connecteur utilisé avec

les câbles coaxiaux est le connecteur BNC

.Connecteur BNC

.Connecteur BNC

La double paire torsadée

Le câble à paires torsadées

(Twisted-pair cable) est constitué de deux brins de cuivre entrelacés en

torsade et recouverts d’isolants.

On distingue généralement deux types

de paires torsadées :

Types:

-paires non

blindées (UTP : Unshielded Twisted-Pair): deux ou quatre brins de cuivre

entrelacés (torsadés) et d’une enveloppe isolante.

-paires

blindées (STP : Shielded Twisted-Pair): Quatre brins de cuivre entrelacés deux

par deux, deux blindages autour de chaque couple de brins et une enveloppe

isolante.

Le blindage permet de réduire les interférences (mélange des signaux

électriques de plusieurs); le blindage permet des transferts de données à

des débits plus importants et sur des distances plus grandes que l’UTP.

La paire

torsadée est le support physique adapté aux réseaux PAN et LAN.

Paires torsadées

Caractéristiques:

-longueur

maximale de 100 mètres.

-la vitesse

maximale de transfert des données numériques est de 100Mb/s (câble de Catégorie

N°5).

Remarque: Les câbles sont classés en

plusieurs catégories: la catégorie N°1 est réservée à la voix analogique

du téléphone. Sont réservées aux données numériques: les catégories

N° 2 de vitesse 4 Mb/s, N° 3 de vitesse 10 Mb/s, N°4 de vitesse 16

Mb/s et N°5 de vitesse 100 Mb/s.

Le

connecteur utilisé avec la paire torsadée est la RJ-45.

Prises

RJ-45:Elles sont fixées au mur et permettent de recevoir les connecteurs RJ-45.

(RJ pour

Registered Jack).

Connecteur

RJ-45

Prise RJ-45

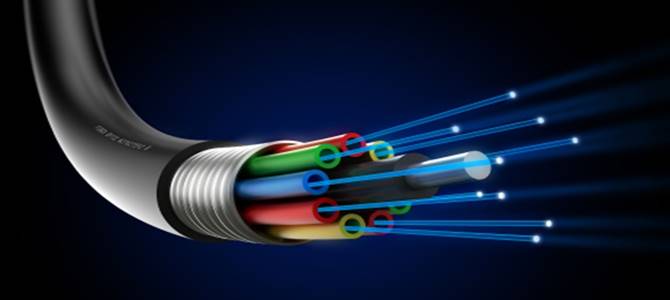

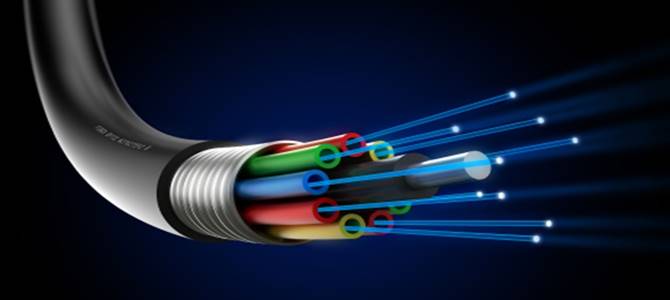

La fibre

optique

Un rayon lumineux transporte les informations à l’intérieur d’une gaine

isolante. La fibre optique est le support physique adapté aux réseaux WAN.

Composition: La fibre

optique est constituée

-d’un cœur,

-d’une gaine optique

-d’une gaine plastique.

Usages:

-connecter les centraux

téléphoniques ou les continents entre-eux

-stockage des NAS (Network

Attached Storage ou stockage sur réseau) à domicile

-envoi des flux vidéo en ultra

haute définition

Fibre optique

Ø LES ONDES

Bluetooth

Technologie reposant sur les

ondes radios courte distance, elle permet d’interconnecter différents appareils

électroniques: téléphone, claviers et souris.

La technologie Bluetooth est

utilisée par les réseaux personnels WPAN.

IrDA (infrarouge)

Les rayons infrarouges

transportent les informations sur de très courtes distances. C’est

unetechnologie reposant sur les ondes radios courte distance, elle permet de

créer des liaisons sans fils de quelques mètres avec des débits pouvant monter

à quelques mégabits par seconde. Elle est beaucoup utilisée dans les réseaux

WPAN. Cette technologie, d'ailleurs très sensible aux perturbations lumineuses,

est utilisée par la majorité des télécommandes.

Wi-Fi (ou IEEE 802.11)

Le Wi-Fi (Wireless Fidelity) est

une technologie des réseaux locaux sans fils.On accède au réseau via un serveur

sans fil avec lequel on communique par des ondes. Cette technologie offre une

zone de couverture de plusieurs centaines de mètres. Elle est utilisée par les

WPAN et les WLAN.

a. Principe :

Les machines dans un réseau Wi-Fi communiquent entre-elles via des signaux émis

par leurs antennes. La communication peut se faire selon différentsmodes,

nécessitant le cas échéant un équipement supplémentaire, appelé «point d'accès

» qui permet d’assurer la liaison entre les différents équipements.

b. modes de fonctionnement :

Le Wi-Fi peut opérer selon deux modes:

-Mode ad hoc : Les machines

clientes sont interconnectées directement entre elles sans passer par un

«point d'accès». Ce mode est très peu courant.

-Mode infrastructure : Dans ce

mode, les machines clientes sont connectées à«un point

d'accès» partageant la bande passante disponible. Ce mode est similaire

au protocole Ethernet, fonctionnant via une topologie en étoile.

WIMAX

La technologie WIMAX (Worldwide

Interoperatibility for Microware Access) désigne un standard de communication

sans fil. Aujourd’hui il est surtout utilisé comme système de transmission et

d’accès à internet à haut débit portant sur une zone géographique étendue. Le

Wimax est utilisée par les réseaux métropolitains sans fils (WMAN).

GSM; GPRS; UMTS

Ces technologies sont utilisées

dans les réseaux étendus sans fil (WWAN).Les téléphones mobiles sont connectés

à un réseau étendu mobile sans fil.

·

UTMS (Global System for Mobile

Communication ou en français Groupe spécial Mobile).

· GPRS (General Packed Radio

Service)

· UTMS (Universal Mobile

Telecommunication System).

Technologies réseaux

Tableau Recapitulatif

Carte réseau ou carte NIC(NIC pour Network

Interface Card)

Concentrateur

Commutateur(Switch)

Un commutateur procède par diffusion

seulement s’il ne connaît pas encore l’adresse du destinataire.

-Chaque fois qu’une station émet,

le commutateur mémorise son adresse.

-Lors de la phase d’apprentissage

le commutateur se comporte comme un concentrateur, une fois toutes les stations

identifiées, il agit comme un pont multiports.

Répartiteur

Routeur

Modem

Composition d’une

box internet

Une box

internet est une boite dans laquelle on trouve:

-un modem,

-un

routeur,

-une borne

d’accès WI-FI,

-un switch,

-un

pare-feu,

-un serveur

(web, ftp, voip).

Il permet

d’établir la connexion à internet par l’itermediaire d’un FAI.Physiquement,

cette connexion peut s’operer par ligne téléphonique, fibre optique, câble ou

satellite.On l’apelle communement passerelle domestique.

Box internet

Introduction

Un

protocole dans un réseau est un ensemble de normes et des règles que les

machines du réseau utilisent pour communiquer.

Il existe

deux types de protocole:

-les

protocoles routablesqui peuvent transmettre ses paquets de données a un

routeur: les plus utilisés sur les réseaux locaux

sont:TCP/IP,IPX/SPX.

- les

protocoles non routables comme NetBIOS (Network Basic Input/output System) et

NetBEUI (NetBIOS extended User Interface).

ROLES DES

PROTOCOLES D’INTERNET

Sur

internet, les protocoles utilisés font partie d’une suite de protocoles,

c.-à-d. un ensemble de protocoles reliés entre eux. Cette suite de protocole

s’appelle TCP/IP. La famille de protocoles TCP/IP communément appelée piles de

protocoles TCP/IP autorise l’échange de données en milieu hétérogène. Un milieu

hétérogène est un regroupement d’ordinateurs d’architectures ou de systèmes

d’exploitation différents, par exemple des PC et des Apple Macintosh, ou des

machines sous Unix et des gros calculateurs. TCP/IP est actuellement un

standard pour l’industrie, évidemment en raison d’exploitation mondiale sur

internet. mais aussi par son utilisation dans les réseaux d’entreprise de type

Windows ou Novell.

Elle

comprendentre

autres:

1-IP

(Internet Protocol)

IP est un

protocole qui permet d'envoyer des informations élémentaires d’une machine à

une autre. Il crée l’enveloppe qui sert à la fois d’emballage et d’étiquette à

chaque paquet. Chaque enveloppe comporte, entre autres, l’adresse de

l’expéditeur et celle du

destinataire .

2-TCP

(Transmission Control Protocol)

Concerne la

gestion des paquets (ou ensembles) de données. C’est un programme qui subdivise

les longs messages ou les longs fichiers de données en

petits paquets qui peuvent ainsi être envoyés dans le réseau plus facilement et

indépendamment les

uns des autres. Il transmet les données de façon fiable, TCP garantit que

l’information envoyée a été bien reçue ou alors prévient cette extrémité –

après plusieurs ré-essais infructueux- du problème

3-http

(HyperText transfert Protocol)

C’est un protocole

de communication client/serveur utilisé par le web.

https est

une variante sécurisée.

4-ftp (file

transport protocol)

C’est un

protocole de communication destiné au partage des fichiers sur un réseau

TCP/IP.

5-Smtp

(simple mail transfert protocol

C’est un

protocole de communication utilisé pour transférer le courrier électronique

vers les serveurs de messagerie électronique.

6-pop3 (post office protocol)

C’est un

protocole qui permet de récupérer les courriers électroniques situés sur un

serveur de messagerie électronique.

7-dhcp

(dynamic host configuration protocol)

C’est un protocole

réseau dont le rôle est d’assurer la configuration automatique des paramètres

IP d’une station ou d’une machine, notamment en lui attribuant automatiquement

une adresse IP et un masque de sous-réseau.

8-Imap:

C’est un

protocole identique au pop3 à la seule différence que les mails sont lus

directement dans le serveur.

CARACTERISTIQUES

DU JEU DE PROTOCOLES TCP/IP

-indépendance

des fabricants; ce qui n’est pas le cas de tous les jeux de protocoles.

-presque

tout système peut s’intègre aux réseaux TCP/IP

-utilisable

aussi bien dans un LAN que dans un WAN.

-le

fantastique essor d’internet l’a élevé au rang de pile de protocole la plus

utilisée.

Introduction

Quel que soit

le type de communication, le destinataire doit être identifié par une adresse

unique pour être joignable. Cette adresse peut être sous la forme d’un numéro

(adresse IP) ou d’une chaîne de caractères (Nom de domaine).

Sur un réseau

utilisant les protocoles TCP/IP, chaque machine possède un identifiant unique

sur l'ensemble du réseau appelé adresse IP. C’est un numéro d’identification

qui est attribué de façon permanente ou provisoire à chaque périphérique relié

à un réseau informatique qui utilise l’Internet Protocol.

Il existe deux

versions d’adresses IP: IPv4 et IPv6.

Adresse IPv4

(version 4)

C’est un

nombre d’une valeur de 32 bits représenté par 4 valeurs décimales pointées

x.y.z.t ou chacune a un poids de 8 bits (1octet) prenant des valeurs

décimales de 0 à 255.

Ainsi une

adresse IPv4 s’écrit généralement à l’aide de la notation décimale à point,

mais peut également être écrite en binaire.

En mode

binaire, une adresse IP prend par exemple la forme suivante:

10011011

01101001 00110010 01000101

Traduite en

mode décimal, on obtient 4 nombres compris entre 0 et 255 chacun. Dans notre

exemple:

155.105.50.69

Une adresse

IP est constituée deux parties:

-une partie

représentant le réseau dans lequel la machine est connectée (adresse réseau ou

net-id).

-une partie

représentant la machine elle-même (adresse machine ou host-id).

Masque de

sous-réseau

Afin de

clairement identifier la partie de l'adresse représentant le réseau et celle

appartenant à la machine, on utilise un masque composé de 32 bits. Les bits

représentant le réseau sont positionnés à 1 et les bits représentant la machine

sont positionnés à 0.

Masque:

11111111 11111111—00000000 00000000

Soit en

décimal 255.255.0.0

Pour l’adresse

IP:155.105.50.69

Net-id:1001011

01101001 soit en décimal 155.105

Host-id:00110010

01000101 soit en décimal 50.69

Pour une

adresse x.y.z.t si le net-id est de la forme x.y.z.0 alors le

host-id aura la forme 0.0.0.t

Adresses spéciales

a)Adresse

de bouclage(l’interface de l’hôte, ou localhost):127.0.0.0.Elle est

réservée pour les tests en local de la machine (loopback). Elle permet à la machine

d’envoyer à elle-même des paquets.

b)Adresse

Multidiffusion(multicast):Le multicast est une forme de diffusion d’un

émetteur (source unique) vers un groupe de récepteurs. Les adresses IP

multicast 224.0.0.0 à 224.0.255 sont locales à un lien et sont réservées.

c)Adresse

de diffusion

Une adresse

de diffusion est une adresse réseau utilisée pour transmettre à tous les

appareils connectés à un réseau de communication à accès multiple. Elle est

obtenue en faisant un OU binaire entre l’adresse de sous-réseau et le masque de

sous-réseau inversé. Une adresse IP de broadcast est attribuée une seule fois

dans chaque réseau.Elle constitue toujours la dernière adresse IP du

sous-réseau.

REMARQUES

1-Un broadcast

dans un réseau d’ordinateurs est un message transmis à tous les participants du

réseau et ne nécessitant pas de réponse. L’un des ordinateurs du réseau envoie

un paquet de données simultanément à tous les autres participants

du réseau. L’émetteur n’a pas à indiquer ici les adresses des destinataires, ce

qui distingue le mode d’envoi en unicast dans lequel l’expéditeur adresse la

transmission à un seul destinataire connu de manière générale, l’avantage du

broadcast est qu’il permet de diffuser très largement les informations avec une

seule et même ligne de transmission.

2-Adresse

physique: L’adresse IP est une adresse logique par opposiional’adresse

MAC(Media Access Control) qui est une adresse physique. En effet l’adresse MAC

est un identifiant unique, géré par un organisme international et inscrit de

facon definitive sur un equipement, elle est aussi appele adresse ethernet,

Adresses privées

et adresses puliques

Pour chaque

classe d’adresses, on trouve des plages d'adresses réservées pour les réseaux

locaux. Ces adresses ne sont pas routables(Elles ne peuvent pas être utilisées

en dehors des réseaux locaux).

En effet,

au sein de l’espace d’adressage, certaines adresses sont réservées aux réseaux

privés. Les paquets issus de ces réseaux privés ne sont pas routés sur

l’internet public; Ainsi, les réseaux privés peuvent utiliser des

adresses internes sans courir le risque d’interférer avec d’autres réseaux.

Le tableau

suivant donne des plages d’adresses réservées aux réseaux privés.

Utiliser la

l’adresse IP et le masque pour déterminer l’adresse réseau et l’adresse de

diffusion d’un réseau.

· Pour déterminer

l’adresse réseau, il suffit de faire un ET logique entre l’adresse IP et

le masque

· Pour

déterminer l’adresse de diffusion, il faut faire un OU logique entre l’adresse

IP et l’inverse du masque, le tout en binaire.

Table de

vérité:

EXEMPLE:

Soit une

adresse: 192.128.64.7/24 de masque 255.255.255.0. Déterminer l’adresse

réseau et l’adresse de diffusion.

Résolution:

Limites de IPv4

-Insuffisance

d’adresses IP:

Cette version comporte 32 bits, ce qui permet de créer

4294967296 (232) numéros uniques. Cette limite,

associée au mode d’allocation des adresses, a conduit à une situation où il n’y

aurait pas suffisamment d’adresses uniques pour tous les appareils connectés à

internet.

-Vitesse de

transmission trop faible devant les fichiers de plus en plus gros (vidéos)

-Manque de

sécurité (spams, virus …)

Adresse IPv6

Pour résoudre les problèmes de la version Ipv4, une nouvelle version d’IP est

en chantier, la version 6 (Ipv6). Elle est actuellement testée aux USA. Elle

constitue la base de communication sur internet.Dans cette version, la taille d’une adresse passe de 32 à

128 bits, ce qui donne une limite théorique de 3,4x1038 adresses, ce

qui permet de résoudre le problème de pénurie, mais aussi de communiquer de

manière claire et sans ambiguïté.

Une adresse

Ipv6 est longue de 128 bits et se compose de huit champs de 16 bits, chacun

étant délimité par deux points(:). Chaque champ doit contenir un

nombre hexadécimal, à la différence de la notation en format décimal avec

points des adresses Ipv4.

Exemple:

2DAB.FFFF.0000.3EAE.01AA.00FF.DD72.2C4A

Modes d’adressage

L’adressage

est l’opération qui consiste à attribuer une adresse IP à chaque équipement du

réseau. Elle peut être statique ou dynamique:

Adressage statique

Dans ce

mode, les adresses sont attribuées manuellement par l’administrateur réseau à

travers une interface prévue à cet effet.

En effet, à

chaque machine connectée au réseau, on assigne un nom unique. Un ordinateur A

pour communiquer avec un ordinateur B, doit connaitre soit son adresse IP, soit

son nom. La résolution de noms offre une solution pour rechercher

une adresse IP à partir d’un nom simple à utiliser. Sur internet, la résolution

de nom est assurée par le DNS. Le DNS (Domain Name System) est un serveur des

noms de domainequi va traduire ces noms littéraires en adresse IP. Avec

le DNS, un nom au format hôte. domaine peut être utilisé en lieu et place de

l’adresse IP de la destination. Le serveur DNS permet ainsi de faire la

relation entre le nom de domaine et l’adresse IP.

Exemple: Le DNS peut

traduire l’adresse littéraire www.monadresse.com où monadresse.com (nom de domaine) en

une adresse IP:196.45.76.89 pour faciliter le cheminement des paquets

d’informations.

Adressage

dynamique

On utilise

le serveur DHCP(Dynamic Host Control Protocol). Il s’agit d’un

système qui permet d’attribuer une adresse IP à chaque poste

connecté au réseau de façon automatique.

Le

protocole DHCP permet l’attribution automatique des informations d’adressage,

telles que l’adresse IP, le masque de sous-réseau et d’autres paramètres. La

configuration du serveur

DHCP nécessite qu’un bloc d’adresses, appelé pool

d’adresses, soit défini de manière à être attribué aux clients DHCP d’un

réseau.

Déterminer les intervalles des classes d’adresses

Les

adresses sont classées en plusieurs groupes pour faciliter le cheminement

(routage) des paquets entre les différents réseaux. Ces classes correspondent

en des regroupements de réseaux de même taille. Les réseaux de même classe ont

le même nombre d’hôtes maximum.

En fonction de

la valeur des premiers bits, l’adresse sera déclarée de classe A, B, C, D, E.

-Classe

A

Les réseaux

de classe A ont la valeur du premier octet (8 premiers bits) comprise entre 1

et 127. Il s’agit des décimales qui précèdent le premier point. Ce premier

octet désignela partie réseau de l’adresse,l’autre partie de l’adresse

permettant pour sa part d’identifier l’hôte.En binaire, une adresse de classe A

commence par 0, le bit de poids fort 0. Il peut y avoir au total 128 réseaux de

classe A, de 0.0.0.0 à 127.0.0.0. Tout adresse débutant par 127 est considérée

comme une adresse de bouclage, ainsi 127.0.0.0 est réservée pour les

communications en boucle locale. Le masque d’une adresse de classe A est 255.0.0.0.

Exemple:

2.134.213.2 //icile

premier octet 2 est compris entre 1 et 127

-Classe

B

Les réseaux

de classe B ont la valeur du premier octet (8 premiers bits) comprise entre 128

et 191. En binaire, tous les réseaux de cette catégorie commencent par un bit

de 1, suivi d’un bit de 0. Les 16 premiers bits (2 premiers octets) constituent

la partie réseau de l’adresse, les 16 bits suivants correspondent à l’adresse

de l’hôte.En notation décimale à point, cela signifie que les adresses allant

de 128.0.0.0 à 191.255.0.0 correspondent à des réseaux de classe B. il y adonc

16384 possibilités de réseaux de classe B. Le masque d’une adresse de classe B

est 255.255.0.0.

Exemple:

135.58.24.17 // ici la valeur du premier octet 135 est comprise

entre 128 et 191.

-Classe C

Les réseaux

de classe C ont la valeur du premier octet (8 premiers bits) comprise entre 192

et 223. En binaire, tous les réseaux de cette catégorie commencent par un bit

de 1, suivi d’un bit de 1 et ensuite d’un bit de 0. Dans un réseau de classe

C,les 24 premiers bits(3 premiers octets) désignent la partie réseau les 8

derniers bits suivants correspondent à l’adresse de la machine. Les réseaux

disponibles en classe C vont de 192.0.0.0 à 223.255.255.255. L’adresse IP de

classe C autorise près de 2 millions de réseaux.Le masque d’une adresse de

classe C est 255.255.255.0.

Exemple:

192.168.178.1 // ici la valeur du premier octet 192 est bien comprise entre

192 et 223.

-Classe

D: Dans un réseau de classe D, le premier octet a une valeur comprise

entre 224 et 239; soit 3 bits de poids fort égaux à 1. C’est une zone

d’adresses dédiées aux services de multidiffusion (multicast).

Contrairement aux classes antérieures, la classe D n’est pas destinée aux

opérations réseaux normales.Exemple:227.21.6.173

// ici la valeur du premier octet 227 est bien comprise entre 192 et 239.

-Classe

E: Dans un réseau de classe E, le premier octet a une valeur comprise

entre 240 et 255.Il s’agit d’une zone d’adresse réservée aux expérimentations.

Les réseaux de classe E se reconnaissent par un quadruple 1 en binaire. Cela

englobe les adresses comprises entre 240.0.0.0 et 255.255.255.255. Ainsi la

plupart des réseaux sont configurés pour rejeter ces adresses, considérées

comme interdites ou inconnues.Seule exception, l’adresse 255.255.255.255 qui

est utilisée à des fins de transmission(broadcast); Exemple:

243.164.89.28// ici la valeur du premier octet 240 est bien comprise entre

240 et 255.

Pour voir si

l’adresse du réseau d’une machine est codée sur 1,2 ou 3 octets, il suffit de

regarder la valeur du premier octet (ou seulement les premiers bits du premier

octet).

Associer

chaque classe d’adresse à son masque, la structure de son adresse réseau et de

l’adresse de diffusion

Le tableau

suivant donne les masques des différentes classes et les adresses réseau.

Découpage d’une

adressse IP en sous-réseaux

Le subnetting une vieille

technique utilisée pour diviser une adresse IP en plusieurs sous-réseaux. En

effet, pour compenser l’espace d’adressage IP, une solution consiste à

découper une classe d’adresse en sous-réseaux. Par exemple l’adresse de classe

C192.26.45.78 peut avoir au maximum 254 hôtes hôtes sans découpage.

On peut la découper en plusieurs sous-réseaux de plusieurs manières

a-Notation IP/n

Dans l’écriture d’un masque, certains bits sont

positionnés à 1 et d’autres positionnés à 0 en binaire:

11111111 11111111 11111111 00000000 correspond à 255.255.255.0. Ici 24

bits sont positionnés à 1 et 8 bits positionnés à 0. Pour connaitre

complètement un masque, il suffit de connaitre le nombre de 1 dans l’écriture

de ce masque.

L’écriture /24 indique qu’il y a 24 bits

positionnés à 1 dans un masque. ainsi, au lieu d’écrire par exemple le couple

195.26.45.78/255.255.255.0 , on écrira 195.26.45.78/24

Le masque 1111111 11111111 11110000 00000000 s’écrira

tout simplement /20.

b-A partir du nombre de réseaux désirés

La formule pour déterminer le nombre de sous-réseaux est S=2n

où S est le nombre de sous-réseaux désirés et n le nombre de bits devant

être masqués.Masquer un bit revient à le mettre à 1.Il faudra retirer la

derniere adresse qui est l’adresse de diffusion(broadcast).

Exemple: soit à diviser le réseau

d’adresse IP: 40.0.0.0 en 32sous-réseaux.

1ère étape: On recherche n, le nombre de

bits devant être masqués.

Le nombre de bits désirés est 32, on aura 2n=32

donc n=5donc 5 bits doivent être positionnés à 1.

S=25-1 disponible pour les sous réseaux

(l’adresse de diffusion est retirée).

2ème étape: On calcule le nouveau masque.

Cette adresse IP est de classe A de masque par

défaut 255.0.0.0

Soit:

11111111 00000000 00000000 00000000

On reserve 5 bits supplémentaires du 2ème

octet en complétant le masque de sous-réseau. Ainsi, on augmente la partie

réseau de l’adresse IP toue en dimuniant la partie hôte en masquant 5 bits. Le

nouveau masque devient:

Nouveau masque: 11111111 11111000 00000000 000000000

Soit:

255 .248.0

.0

3ème étape: Calcul de la

plage des adresses IP:

On utilise la formule: 256- octet significatif

L’octet significatif est l’octet où on observe une

cassure, ici .248

On 256-248=8 est l’intervalle entre les

adresses, donc on a des plages de 8

La première adresse IP adressable est 40.0.0.1

Si on compte 8 adresses hôtes on sera à 40.7.0.0 qui

correspondra à l’adresse de diffusion 40.7.255.255 qui ne doit pas être

utilisée, donc la dernière adresse IP¨adressable est 40.7.254.255

Pour calculer les plages, il faut savoir que la dernière

adresse d’un réseau donné est toujours égale à l’adresse de l’identité du

prochain -1.

Remarque:Si on voulait 20 sous-réseaux

Pour n=4, 24=16 <20

Pour n=5, 25=32>20

On prend la puissance de 2 directement supérieure n=5

donc S =25-1=31 d’où on peut voir 31 sous-réseaux possibles.

c-A partir du nombre d’hôtes désirés

Ici on enlève l’adresse du réseau et l’adresse de broadcast.La formule devient S=2n

-2

Exemple: soit à découper l’adresse suivante:

158.37.0.0 pour 2048 hôtes par sous-réseau

C’est un réseau de classe B de masque par défaut

255.255.0.0

1ère étape: On détermine n, le nombre de

bits à mettre à 0

2n=2048 donc n=11 bits à mettre à car 11

bits doivent être libres pour les hôtes.Ainsi, on augmente la partie réseau

pour ajuster la partie hôte au nombre de machines désirées.

S=211 – 2= 2064-2=2062 adresses d’hôtes au

total (les adresse du réseau et de diffusion sont retirées).

2ème étape: On calcule le nouveau

masque;

Masque par défaut: 11111111 11111111 00000000

00000000

Nouveau masque: 11111111 11111111 11111000 00000000

Soit:

255

.255 .248 .0

3ème étape: On calcule la plage des

adresses IP

256 -248=8 est l’intervalle pour chaque sous-réseau.

La première adresse IP adressable est 158.37.0.1

Si on compte 8 adresses hôtes on sera à 158.37.7.0 qui

correspondra à l’adresse de diffusion 158.37.7.255 qui ne doit pas être

utilisée, donc la dernière adresse IP¨adressable est 158.37.7.254

Le nombre de sous-réseau est 25-1=31.

Ø CHOIX

DES EQUIPEMENTS

-cartes réseaux: 01 carte pour chaque poste

-Câbles: paires torsadées

-hub:04 ports minimum

-ports RJ-45 et Prises RJ-45

-Topologie physique: étoile

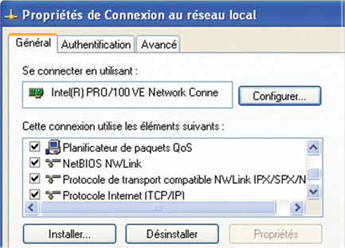

Ø CONFIGURATION

Installer

et configurer la carte réseau de chaque ordinateur

En effet, chaque ordinateur doit être équipé d’une

carte réseau. Elle peut être sous forme d’une carte d’extension ou

directement intégrée sur la carte-mère de l’ordinateur. La carte réseau

constitue l’interface physique entre l’ordinateur et le support de

transmission.Elle est contrôlée par un pilote dont la fonction est de

coordonner les communications entre la carte réseau (le matériel) et le système

d’exploitation.

L’installation de la carte peut se faire lors de l’installation du

système d’exploitation ou en utilisant l’utilitaire Ajouter un périphérique

du panneau de configuration

Ajouter

et configurer des protocoles

Les protocoles fournissent un mécanisme pour les ordinateurs leur

permettant de communiquer et d’échanger des informations sur le réseau.Le

système d’exploitation prend en charge plusieurs protocoles, liés à une ou

plusieurs cartes, simultanément.

Les protocoles les plus utilisés pour un réseau local

sont :

· IPX-SPX: un protocole simple, utilisé notamment pour les jeux sous

Windows 9x

· NetBEUI: il est similaire avec IPX, il peut être nécessaire pour certains

programmes

· TCP/IP : il est supporté par la majorité des systèmes d’exploitation.

C’est le protocole utilisé sur Internet.L’opération de configuration est

réalisée à l’aide du panneau de configuration du système d’exploitation

de la machine.

Attribuer

une adresse IP au poste

Configurer des noms de l’ordinateur et du groupe de

travail

Il s’agit d’attribuer un nom à chaque

ordinateur duréseau, par exemple poste1, poste 2, poste 3…. qui désignent le

numéro de l’ordinateur dans le réseau.

Dans un réseau local les ordinateurs

doivent appartenir à un même groupe de travailpour pouvoir dialoguer.

Un groupe de travail est un

ensemble d’ordinateurs regroupés pour une fonctioncommune comme partager les

ressources d’un service. Les membres d’un groupe de travail peuvent utiliser

les imprimantes et les dossiers partagés à l'intérieur du groupe. Chaque groupe

de travail a un nom qui lui est propre.

La configuration des noms des ordinateurs et du groupe de

travail se fait à l’aide du panneau de configuration du système d’exploitation.

Domaine

Un domaine est un ensemble d’ordinateurs reliés à internet et

possédant une caractéristique commune et regroupées sous un même nom (nom de

domaine).Un nom de domaine permet de retenir et de communiquer

facilementl’adresse d’un ensemble de serveur.

Exemple: wlkipedia.org est plus simple à mémoriser que

208.80.154.224

Passerelle

Une passerelle est le nom

générique d’un dispositif qui permet de relier des réseaux de types différents,

par exemple un réseau local et internet. Ce dispositif peut être un ordinateur

ou tout autre équipement du réseau (serveur, routeur ...).

Une passerelle par défaut est l'adresse IP à laquelle il faut

transmettre les paquets de données destinés à des postes situés hors du réseau

local, pour qu'ils soient acheminés vers le réseau local de leur destinataire.

Remarque. Une adresse est dite publique si elle est connue à l’extérieur du réseau local

dans lequel la machine est branchée, sur internet par exemple.Un seul poste du

réseau doit avoir une adresse publique. Il sert de passerelle entre le

réseau local et le réseau extérieur, les autres postes auront des adresses privées.

Ces opérations sont réalisées par l’administrateur réseau.

NB: Le sous-réseau ici désigne votre réseau local ou LAN (local area

network)

TESTER UN RESEAU LOCAL

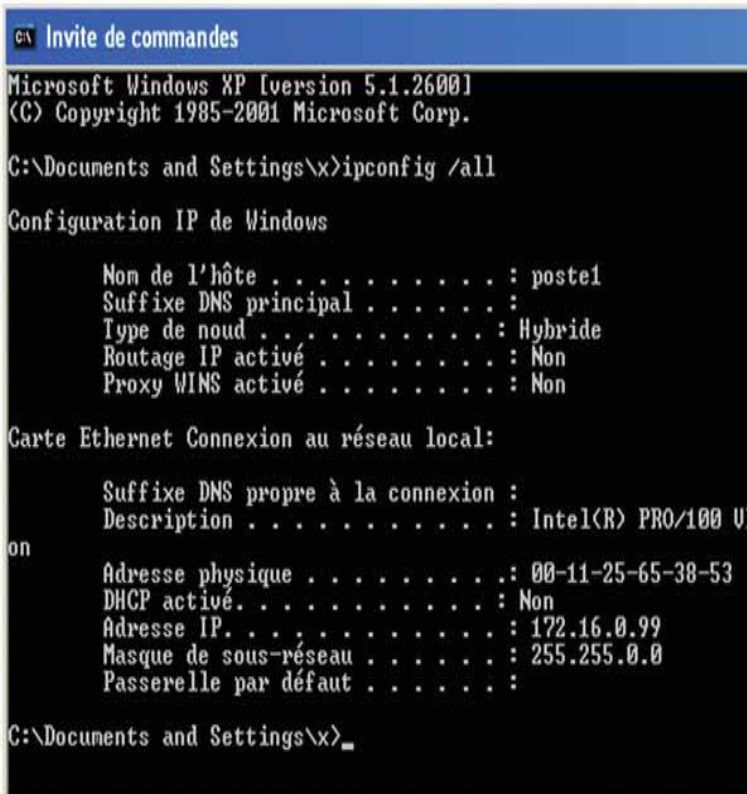

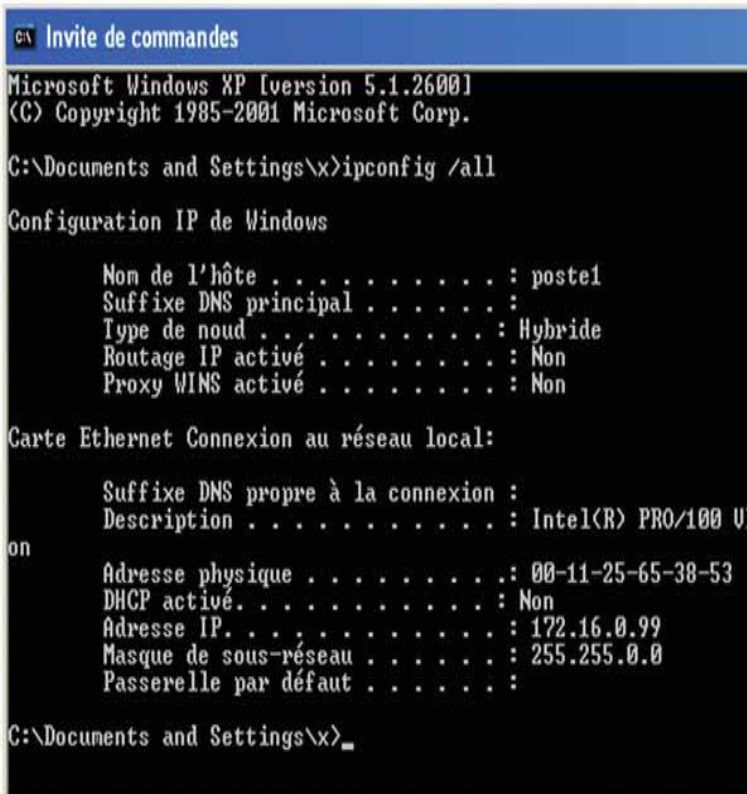

IPCONFIG affiche toutes les valeurs de la configuration du réseau

TCP/IP et actualise les paramètres DHCP et DNS. Utilisé sans

paramètres,Ipconfig affiche l’adresse IP, le masque de sous réseau et la

passerelle par défaut de toutes les cartes.

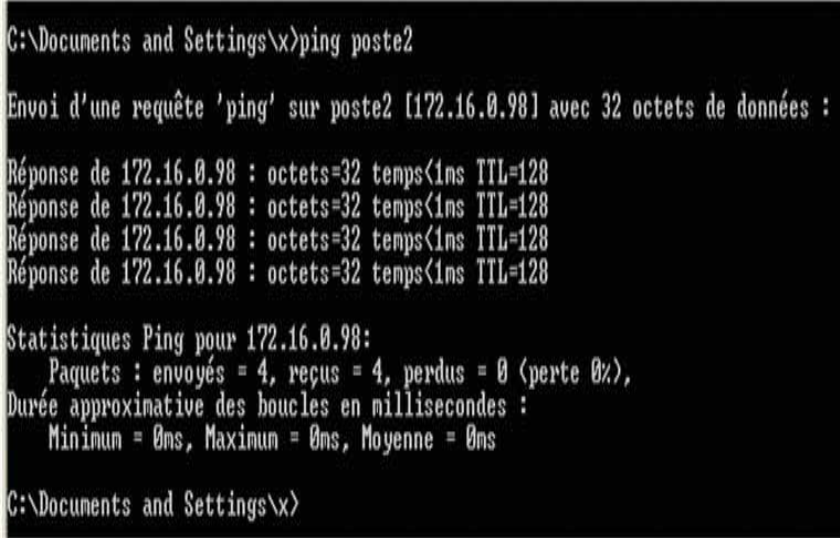

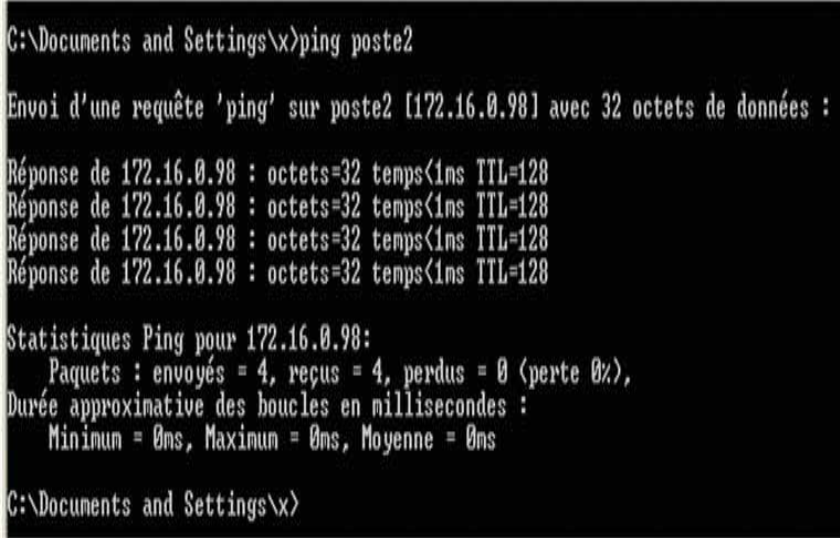

PING est une commande réseaux qui vérifie la connectivité IP d’un ordinateur

utilisant le protocoleTCP/IP en envoyant des messages (requêtes écho) dans le

but d’avoir des réponses d’une machine. Ping utilise le protocole ICMP. Les

réponses à la requête écho, s’affichent, avec les temps de parcours

circulaires. Ping estla principale commande TCP/IP utilisée pour résoudre les

problèmes de connectivité, d’accessibilité et de résolution de nom. Utilisée

sans paramètres, la commande Ping affiche l’aide.

Intranet

Définition et rôle

Un réseau intranet est un réseau local interne à une entreprise dont

l’utilisation s’apparente à celle d’internet puisqu’il fonctionne avec la même

technologie. Son principal intérêt réside dans le partage d’information et

documents en interne. Cependant, le réseau reste totalement privé et fermé aux

connexions publiques. Il peut êtreconnecté ou non sur internet.

Eléments de mise en place d’un intranet

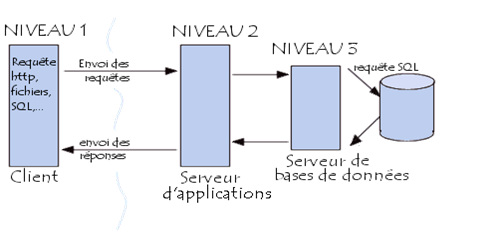

Un intranet repose généralement sur une architecture à trois niveaux, composée :

· de clients (navigateur internet généralement) ;

· d'un ou plusieurs serveurs d'application (middleware): un serveur web

permettant d'interpréter des scripts CGI, PHP, ASP ou autres, et les traduire

en requêtes SQL afin d'interroger une base de données ;

· d'un serveur de bases de données.

De cette façon, les machines

clientes gèrent l'interface graphique, tandis que les différents serveurs

manipulent les données. Le réseau permet de véhiculer les requêtes et les

réponses entre clients et serveurs.

L’intranet utilise la plupart de temps un serveur web et les mêmes langages et

protocoles d’échange que sur internet, comme le html, le javascript etc.Il

impose à l’utilisateur un processus d’identification pour accéder aux

ressources.Les données contennues et accessibles aux utilisateurs dans le

réseau doivent être protegées contre des tentatives d’intrusion. Lorsqu’il est

connecté au web, l’intranet est très souvent lié à une passerelle ou à un

pare-feu pour l’isoler du réseau internet.

Extranet

Définition et rôle

Un réseau extranet se destiné

quant à lui au partage d’informations avec des acteurs externes à l’entreprise.

Il est accessible depuis n’importe quel appareil connecté à internet. Son

utilisation est filtrée grâce à une identification par mot de passe. L’extranet

permet d’ouvrir le système d’informations d’une entreprise à des partenaires

extérieurs: clients, fournisseurs, filiales…

La mise en place d’un extranet

permet de simplifier l’échange d’informations au-déla des murs de l’entreprise,

en particulier en ce qui concerne la communication entre employés de

l’entreprise et des parties externes.

Méthode de transformation d’un

intranet en extranet

Pour

transformer un intranet en un extranet, il faut:

-une connexion internet (si

elle n’était pas déjà là).

- une interface web très

sécurisée à laquelle on ne peut avoir accès qu’après s’être authentifié par un

login et mot de passe.

Avantages:

-télétravail: extranet est

utilisé par des entreprises qui emploient des salariés en travail à domicile

pour mettre à disposition des informations, pour remplacer les courriers

électroniques et/ou papiers traditionnels, etc.

-échanges d’information entre une

entreprise et des partenaires/des collaborteurs distants,entre une entreprise

et sa filiale.

-permet aux membres d’une équipe

de travailler en ligne dans le cadre d’un projet.

Inconvenients:

-La mise en place coûte

chère:coût d’acquisition des logiciels, formation des employés, frais de

maintenance…

-Risque d’intrusion dans le

réseau: l’extranet doit avoir un accès sécurisé dans la mesure où

l’entreprise offre un accès à ses ressources privées et à des personnes

extérieures.

Internet

Définition

Internet est un réseau des

réseaux. C’est un réseau composé des milliers d’ordinateurs reliés entre eux et

repartis sur toute la planète, communiquant entre eux grâce aux Fournisseurs

d’Accès Internet (FAI). Le mot Internet vient de l'anglais Interconnected

Networks.

Les connexions se font via des

des lignes en fibre optique. Les plus grands fournisseurs entretiennent des

colonnes vertébrales des fibres optiques pour des régions ou même des nations

entières. Entre pays, ces colonnes vertébrales sont constituées des lignes en

fibre optique, de câbles sous-marins ou des liaisons par satellites.

Eléments d’accès à internet

Méthode Classique

Elle

utilise les lignes téléphoniques classiques associées à un modem RTC (Réseau

téléphonique commuté).

Pour

se connecter au réseau Internet, il faut:

Nouvelles technologies

· WIFI (Wireless Fidelity):

Le WLAN (Wireless Local

Area Network ou réseau local sans fil) est une technologie de communication

sans fil. La connexion se fait grâce à un hotspot wifi ou d’une box

ADSL (C’est un appareil qui remplace le modem et le routeur dans un

réseau sans fil). Cette technologie permet des débits théoriques pouvant aller

jusqu’à 54 Mbps.

· Bluethooth

Technologie reposant sur lesondes

radio courte distance, elle permet d’interconnecter différents appareils

électroniques: téléphone,claviers et souris…

· 3G

Plusieurs opérateurs

téléphoniques (Orange, MTN) proposent des abonnements à cette norme, qui permet

de se connecter au web via le réseau haut débit de ces operateurs. Il suffit

d’insérer une carte sim dans un logement prévu à cet effet, dans certains PC

portables ou netbooks, et l’achat d’une clé USB. Le débit atteint 3Mbps.

· Satellite

La connexion directe à internet

par satellite offre un moyen simple et efficace d’accéder au net dans des

bonnes conditions, elle nécessite la pose d’une parabole (V-SAT). Le débit

atteint 3,6 Mbps en moyenne.

EXERCICES

CONTROLE DE

CONNAISSANCES:

1-

Une machine dans le réseau internet possède un identifiant unique.

Lequel?

2-a-Que

signifie le terme «adressage» dans le langage des réseaux?

b-Quelle différence peut-on faire entre un adressage statique et un adressage

dynamique?

3-Citer

02 modes d’accès aux médias d’un réseau informatique.

4-Pour

chaque type d’adressage correspond un type de serveur. Lesquels?

5-Quelle

différence fait-on entre une adresse privée et une adresse publique?

6-Citer 03 éléments indispensables à la configuration d’un

ordinateur dans un réseau informatique.

7-

Parmi les adresses suivantes, laquelle représente une adresse IP?

a)aliada@caramail.fr

b) 192.150.0.1

c)www.mkl.net

8-

L’adresse IP d’une machine connectée à un réseau comporte une partie

représentant le réseau et une partie représentant cette machine. Quel est le

rôle du masque?

9-Parmi

les adresses suivantes, laquelle représente un masque?

a)200.67.80.45

b)

130.89.67.45

c)255.255.255.0

10-Qu’est-ce

qu’une passerelle?

EXERCICE

I:

1-Définir: réseau

informatique, serveur, protocole

2- Comment appelle-t-on la pile de protocole utilisée sur

internet?

3- Cite 05

protocoles appartenant à cette pile.

4- Quels sont les rôles

des protocoles SMTP et DHCP?

5- Comment appelle-t-on:

a-

le protocole utilisé

par le web?

b -pour le

transfert de fichiers?

EXERCICEII:

On donne

les 03 représentations suivantes:

1-Indiquer

pour chaque représentation :

a) la

topologie physique utilisée

b)

les avantages et les défauts de cette topologie

2-a)Quelles

sont les types d’architectures réseaux qu’on peut utiliser pour un

réseau informatique?

b) Donner les avantages et les défauts de chaque type.

c) Citer 02 types de topologies logiques utilisées dans les réseaux

informatiques .Quel mode d’accès est utilisé par chaque topologie

logique?

3-La

maintenance du réseau (2) serait plus facile selon Idriss. Partagez-vous cet

avis? Pourquoi?

EXERCICEIII:

1-Soient

les adresses IP suivantes:200.67.80.45;

50.98.78.67 et 130.89.67.45

Donner

pour chaque adresse:

-sa

classe,

-son

adresse réseau,

-

son adresse machine

-son

masque par défaut.

2-Un réseau est constitué de 03

ordinateurs PC1, PC2 et PC3 d’adresses IP respectives

192.168.1.1; 192.168.1.20

et 192.168.2.30

2.1. Identifier

02 ordinateurs qui se trouvent dans un même réseau.

2.2.

Identifier 02 ordinateurs qui se trouvent dans des réseaux

différents.

2.3. PC1 et PC2

peuvent-ils communiquer directement? Sinon quel équipement faut-il

ajouter pour assurer une bonne communication?

2.4-PC1et PC3

peuvent-ils communiquer directement? Sinon quel équipement faut-il

ajouter pour assurer une bonne communication?

EXERCICE IV:

1-Ecrivez en binaire les

adresses IP 156.78.90.87 et 192.168.23.60

1-Réseaux

TCP/IP : adressage IP v4

2- Écrivez sous la forme

a.b.c.d les adresses IP 1100 1101 1010 1010 0110 0110 1100 0111 et 0110 1001

1001 1110 0101 0101 0111 1110

3-Soit l’adresse IP: 192.168.178.1 de masque 255.255.255.0

a-Quelle partie de cette adresse représente le réseau

(net-id)?

b-Quelle partie de cette adresse représente la machine

(host-id)?

EXERCICE

V:

1. L'adresse 180.30.17.20 est une adresse de

classe:

a) A

b) B

c) C

d) D

2. Si l'administrateur donne deux fois la même

adresse IP à 2 machines différentes du réseau, que se passe-t-il?

a) Les deux machines

marchent très bien.

b) La première machine à obtenir l'adresse IP du réseau marche mais pas la

deuxième.

c) Aucune machine ne marche.

d) Le débit est partagé entre les 2 machines.

3. Un réseau de classe B est découpé en

plusieurs sous-réseaux et on obtient un masque final valant 255.255.252.0. En

combien de sous-réseaux le réseau de départ a-t-il été découpé?

a) 32

b) 64

c) 128

d) 256

4. Un réseau a comme adresse 180.35.128.0 de

masque 255.255.240.0. Quelle est l'adresse de broadcast?

a) 180.35.255.255

b) 180.35.143.255

c) 180.35.159.25

d) 180.35.192.255

5..Un réseau a comme masque 255.255.255.224.

Combien de machines peut-il y avoir sur un tel réseau?

a) 254

b) 128

c) 224

d) 30

6. Sur un réseau TCP/IP qui fixe l'adresse IP

d'une machine?

a) Le constructeur de

la carte Ethernet.

b) elle est fixée au hasard lors du boot.

c) L'administrateur du réseau.

d) Le chef du département.

7. Une machine a comme adresse IP 150.56.188.80

et se trouve dans un réseau dont le masque est 255.255.240.0. Quelle est

l'adresse du réseau?

a) 150.56.0.0

b) 150.56.128.0

c) 150.56.176.0

d) 150.56.192.0

8. On découpe un réseau dont le masque est

255.255.224.0 en 16 sous-réseaux. Quel est le nouveau masque?

a) 255.255.254.0

b) 255.255.255.0

c) 255.255.252.0

d) 255.255.248.0

9. lorsque le protocole IP est utilisé

au-dessus du protocole Ethernet, l'adresse IP a-t-elle la même valeur que

l'adresse Ethernet?

a) vrai

b) faux

c) cela dépend

10. Le protocole IP permet d'interconnecter un

réseau de classe a avec un réseau de classe C.

a) vrai

b) faux

EXERCICE VI:

Soient l’adresse IP 192.168.64.172 et le masque de sous-réseau 255.255.252.0

1-Déterminer l’adresse du réseau.

2-Déterminer l’adresse de diffusion (broadcast).

3-Combien d’hôtes ce masque permet-il d’avoir?

EXERCICE VII:

Pour

configurer l’interface d’un hôte qui doit se connecter à un réseau, on nous

donne l’adresse IP 172.16.19.40/21

1-Quel est le masque de

cette adresse?

2-Combien de bits

ont-ils été réservés pour les sous-réseaux privés?

3-Combien de

sous-réseaux privés sont-ils disponibles?

4-Quelle est l’adresse

de sous-réseau ?

5-Quelle est l’adresse

de diffusion du sous-réseau de l’ensemble?

Avez-vous un exercice à proposer

au Forum?Cliquez-ici

CORRIGES

Merci de votre visite

Laissez un commentaire

Architecture

à 2 niveaux

Architecture

à 2 niveaux

Topologie

en étoile

Topologie

en étoile Topologie en anneau

Topologie en anneau